加密劫持攻击再次出现,已危及 3,500 多个网站,并悄悄劫持用户浏览器以挖掘门罗币这是一种注重隐私的加密货币。网络安全公司 C/侧于周二发现了这一攻击活动,而早在2017 年就已停业的 Coinhive 服务因推广该攻击手段而被关闭,至今已近七年。

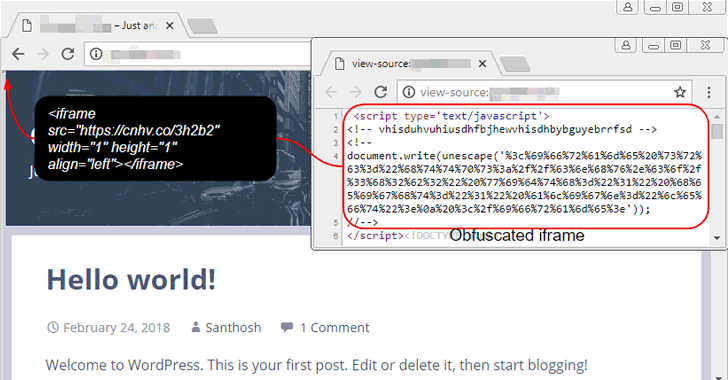

据 c/side 研究人员称,该恶意软件隐藏在经过混淆的 JavaScript 代码中,当用户访问受感染的网站时,它会悄悄地部署挖矿程序。一旦访问者进入受感染的页面,该脚本就会悄悄评估设备的计算能力。然后,它会在后台启动并行的 Web Workers 执行挖矿操作,而无需用户同意。

通过限制处理器使用率并通过 WebSocket 流路由通信,挖矿程序可以躲避检测,隐藏在正常的浏览器流量背后。“其目标是像数字吸血鬼一样,持续不断地吸走资源,”c/side 分析师解释道。

加密劫持代码如何运作

c/side 找到了一个代码通过从 https://www.yobox[.]store/karma/karma.js?karma=bs?nosaj=faster.mo 加载的第三方 JavaScript 文件插入网站。而不是直接挖矿门罗币在首次执行时,它首先检查用户的浏览器是否支持 WebAssembly,这是运行具有高处理需求的应用程序的标准。

然后,代码会判断设备是否适合挖矿,并启动名为“worcy”的后台 Web Worker,它会谨慎地处理挖矿任务,而不会干扰浏览器主线程。命令和挖矿强度级别通过 WebSocket 连接从命令与控制 (C2) 服务器插入。

该 JavaScript 挖矿程序的托管域名此前曾与臭名昭著的 Magecart 攻击活动有关,该活动因窃取支付卡信息而臭名昭著。这可能意味着当前攻击活动的幕后黑手曾参与过网络犯罪。

威胁通过网站漏洞传播

最近几周,网络安全侦探发现了多起针对 WordPress 网站的客户端攻击。研究人员发现了一些感染方法,这些方法会在 WordPress 网站中嵌入恶意 JavaScript 或 PHP 代码。